Une protection plus intelligente là où c'est le plus important : Les personnes

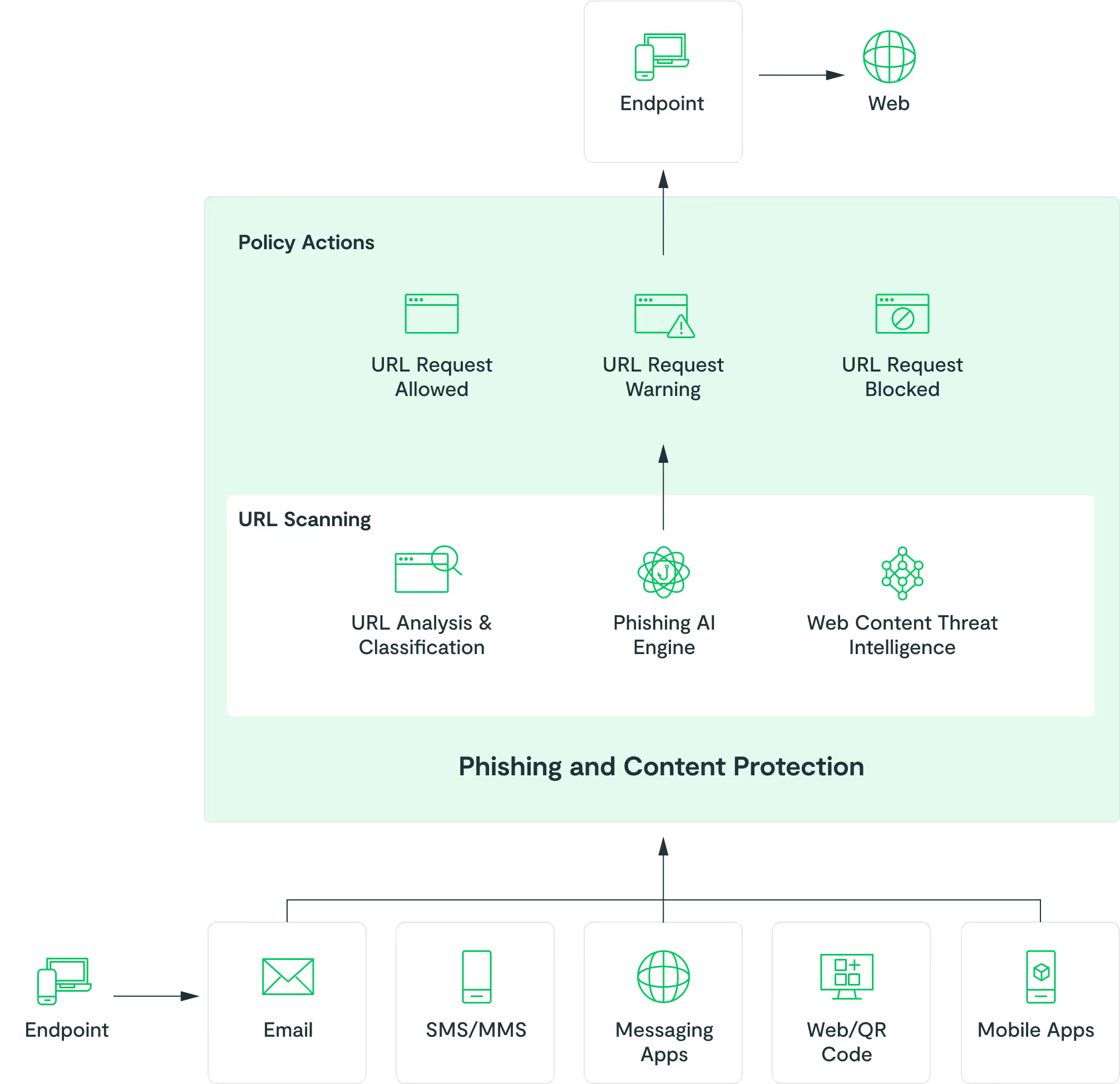

Phishing ist eine Cyberattacke, bei der Angreifer sich als vertrauenswürdige Personen oder Organisationen ausgeben, um Opfer dazu zu verleiten, sensible Informationen wie Passwörter, Kreditkartendaten oder Anmeldedaten preiszugeben oder schädliche Aktionen wie das Anklicken bösartiger Links oder das Herunterladen von Malware durchzuführen. Diese Angriffe erfolgen in der Regel per E-Mail, SMS (Smishing) oder über Messaging-Apps, oft unter Verwendung dringlicher Formulierungen („Ihr Konto wird gesperrt“) mit Links zu gefälschten Websites, die legitime Anmeldeseiten imitieren sollen.

Phishing has gone omnichannel—email is no longer the primary vector.

Plus de 85 % des attaques de phishing se produisent désormais en dehors des e-mails, via SMS et les réseaux sociaux tels que Facebook, Instagram et LinkedIn. Ces canaux contournent les contrôles de sécurité des e-mails, exposant ainsi les utilisateurs. Pour aggraver le risque, les utilisateurs mobiles sont trois fois plus susceptibles de cliquer sur des liens suspects en raison de la taille réduite des écrans, du contexte limité et du rythme rapide des interactions.

Lookout Phishing Protection étend la sécurité au-delà des passerelles de messagerie, renforçant ainsi vos défenses contre ces menaces en constante évolution qui ciblent les utilisateurs, grâce à :

Protection en premier lieu par l'IA sur toutes les plateformes mobiles.

Que votre environnement soit entièrement géré, hybride ou BYOD (sur iOS, Android ou ChromeOS), Lookout Phishing Protection offre une défense basée sur l'IA avec des modèles qui s'exécutent en toute sécurité sur l'appareil et dans le cloud, préservant ainsi la confidentialité des utilisateurs tout en optimisant la détection des menaces.

Grâce à la télémétrie provenant de centaines de millions d'appareils, d'applications et d'URL, Lookout réentraîne en permanence ses modèles comportementaux afin de détecter les nouvelles tactiques de tromperie et de s'y adapter. Il en résulte une protection évolutive en temps réel qui surpasse les filtres traditionnels et permet à votre écosystème mobile de garder une longueur d'avance sur les menaces en constante évolution.

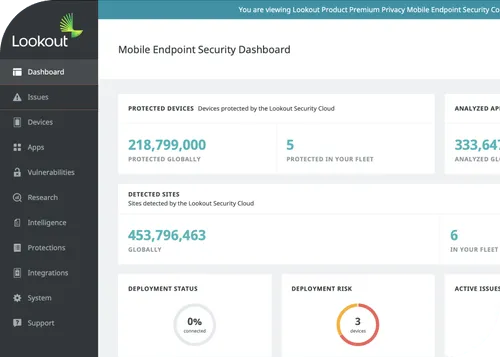

Expérience pratique de l'hameçonnage et de la protection du contenu.

Expériences de configuration pour les utilisateurs et les administrateurs ;

Expérience de l'utilisateur final avec la messagerie personnalisée

Découvrez d'autres capacités de la plate-forme