Des renseignements exploitables pour une protection proactive

Les acteurs malveillants modernes évoluent à une vitesse sans précédent, adaptant en permanence leurs tactiques, techniques et procédures (TTP) pour devancer les équipes SOC et leurs outils. L'intelligence artificielle amplifiant leurs capacités, il devient de plus en plus difficile pour les équipes de sécurité d'anticiper les menaces et de renforcer leurs défenses de manière proactive.

Ces informations exploitables permettent aux équipes de sécurité de suivre les menaces persistantes avancées (APT), d'identifier les vulnérabilités et de renforcer les défenses, favorisant ainsi la conformité, la protection des données et la continuité des activités dans un environnement axé sur le mobile.

Obtenir un avantage tactique avec les services de renseignement sur les menaces de Lookout

La première source mondiale de renseignements sur les menaces mobiles

Bénéficier de l'expertise des meilleurs chercheurs en sécurité mobile au monde

L'équipe Lookout Research rassemble les meilleurs talents du secteur de la sécurité, notamment d'anciens chasseurs de bogues, des testeurs d'intrusion, des analystes du renseignement gouvernemental et des chercheurs en vulnérabilité. Grâce aux services Lookout Threat Intelligence Services, vous bénéficiez d'un accès direct à cette équipe d'élite.

.png)

Donnez à votre organisation les moyens d'agir grâce à des informations de pointe sur les menaces mobiles.

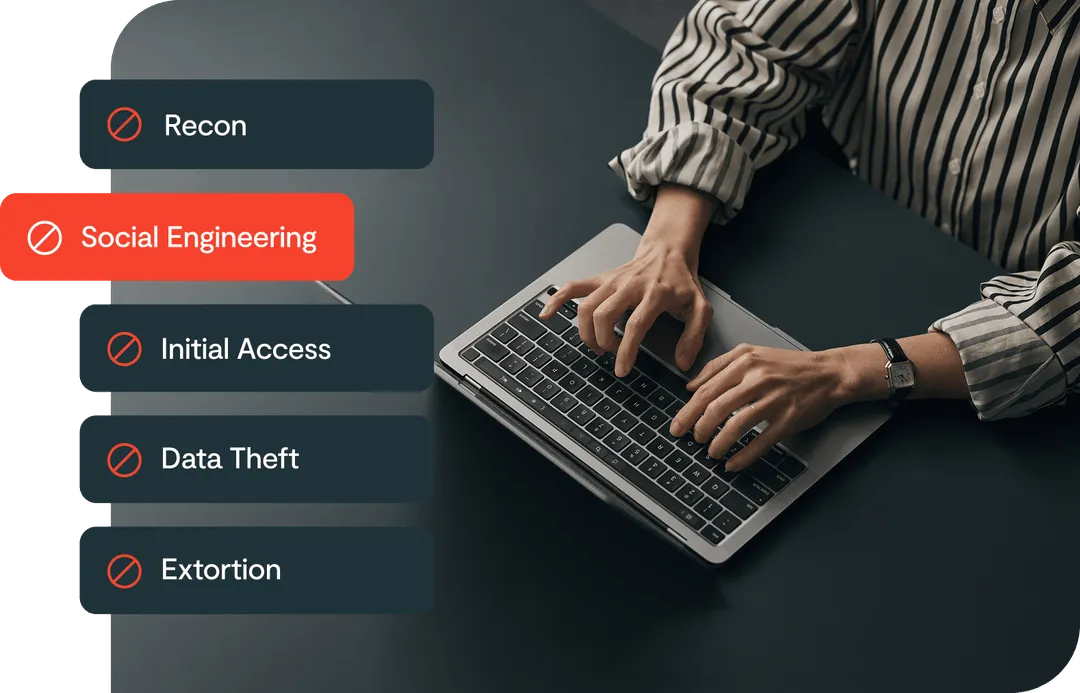

Reconstruisez les chaînes d'attaque, réagissez aux attaques actives et traquez les menaces émergentes.

Pour assurer la sécurité des employés et des clients, les équipes de sécurité ont besoin de toutes les informations possibles pour lutter contre les cyberattaques sophistiquées et insaisissables.

- Menez vos propres recherches sur les menaces mobiles à l'aide des mêmes outils basés sur l'IA que ceux utilisés par l'équipe de recherche de Lookout.

- Suivez les tendances mondiales en matière de menaces afin d'anticiper les attaques et de renforcer votre posture de sécurité.

- Élaborez des politiques de protection proactives fondées sur les recherches sur les menaces les plus pertinentes pour votre organisation.

Soyez le premier à accéder aux recherches sur les menaces hautement prioritaires

Les clients du service Threat Intelligence bénéficient d'un accès rapide et confidentiel aux informations les plus pertinentes sur les menaces mondiales, ce qui leur donne un temps d'avance crucial pour se défendre de manière proactive contre les campagnes sophistiquées menées par des États-nations et les APT.

- Les rapports mensuels de renseignement comprennent des analyses détaillées, des récapitulatifs des menaces et des indicateurs de compromission (IOC) fournis au format STIX 2, permettant ainsi une protection rapide de tous les employés exposés à des risques.

- Les données relatives aux menaces mobiles spécifiques à chaque région permettent de hiérarchiser les stratégies de défense pour les employés et les agents opérant dans des pays à haut risque.

Corrélation des informations sur les menaces entre les différentes plateformes

Améliorez les recherches actuelles de votre équipe sur les APT et la cybercriminalité grâce aux données de télémétrie mobile que seul Lookout peut fournir, issues du plus grand ensemble de données au monde en matière de sécurité mobile.

- Corrélation des indicateurs de compromission (IOC) provenant de vos plateformes EDR traditionnelles afin de mettre au jour les infrastructures communes aux menaces visant les ordinateurs de bureau et les appareils mobiles.

- Obtenez une meilleure visibilité sur les acteurs malveillants mondiaux qui déploient des logiciels de surveillance mobile avancés ciblant les agences gouvernementales, les entreprises et les personnalités de premier plan.

Découvrez une nouvelle dimension dans la gestion des incidents

La criminalistique mobile offre une visibilité cruciale sur les menaces que les outils traditionnels négligent souvent. Grâce au service Lookout Threat Intelligence, vous pouvez renforcer la résilience de votre organisation face aux attaques modernes qui ciblent les appareils mobiles et les utilisateurs comme point d'entrée initial.

- Allez au-delà de l'analyse forensique au niveau des applications pour détecter les signes de logiciels malveillants avancés et confirmer la compromission totale de l'appareil.

- Tirez parti de l'expertise de Lookout en matière de télémétrie et de mobilité pour évaluer si un appareil, une application ou l'identité d'un utilisateur est compromis.